密码生成与强度评估命令行工具

在数字身份与隐私安全备受关注的当下,密码作为第一道防线的重要性无需赘言。多数用户仍习惯使用弱密码或重复密码,为安全漏洞埋下隐患。针对这一问题,一款名为PassShield的命令行工具应运而生,通过密码生成与强度评估功能,为开发者与普通用户提供轻量级解决方案。

核心功能:生成与评估双引擎驱动

PassShield的设计逻辑围绕两个核心场景展开:批量生成高随机性密码与快速检测现有密码强度。工具内置四种密码生成模式,适应不同安全需求:

在评估层面,PassShield并未简单依赖字符种类或长度规则,而是引入熵值计算模型。通过分析密码的排列组合空间,结合常见弱密码库(如RockYou漏洞数据集)对比,输出0-100分的强度评级。例如,输入`passshield evaluate "P@ssw0rd"`后,工具会标记该密码为"高危",并提示其位列全球高频使用密码Top 10。

技术细节:可定制性与跨平台支持

开发者可通过参数灵活调整生成策略。例如,命令`passshield generate -l 16 -s -x`表示生成16位含特殊符号且排除易混淆字符(如1/l/I)的密码。若需生成50组密码并导出为CSV文件,仅需追加`-n 50 -o passwords.csv`即可完成批量操作。

工具采用Rust语言编写,单文件执行无需依赖环境,在Linux、macOS及Windows WSL中均可运行。对于自动化场景,用户可通过管道将生成的密码直接传递至Ansible、Jenkins等运维工具,实现密钥轮换流程的无缝衔接。

典型应用场景与争议

信息安全团队反馈,PassShield的熵值评估模型在检测"结构型弱密码"(如"2024Beijing!")时表现出色——这类密码虽符合复杂度要求,但因包含可预测的年份、地名信息,仍可能被定向破解工具攻破。部分用户认为命令行交互方式存在学习门槛,开发者社区正推动开发GUI插件以扩大受众群体。

一项值得关注的实践案例:某金融公司将PassShield集成至内部SSO系统,强制要求员工每季度生成的密码熵值必须高于80分。系统运行一年后,因弱密码导致的钓鱼攻击事件下降67%。

密码管理领域始终存在安全与便利的博弈。PassShield的价值在于,它未试图替代现有的密码管理器,而是聚焦于高危场景的防御加固——这正是多数数据泄露事件中最脆弱的环节。

- 上一篇:密码泄露模拟攻击演示工具

- 下一篇:密码生成与管理工具(含加密存储)

相关软件推荐

利用PyJWT的API访问令牌生成验证工具

发布日期: 2025-03-24 13:58:25

现代API开发中,安全验证机制直接影响系统可靠性。PyJWT作为Python生态中成熟的JWT(J...

随机诗词生成终端工具

发布日期: 2025-04-03 11:10:11

窗外的蝉鸣混着键盘敲击声,某位程序员在终端窗口输入`poem-gen --dynasty=Tang --rhyme`。三...

随机软件推荐

透明化Wi-Fi信号强度监测器

当手机显示满格Wi-Fi却加载不出视频时,多数人只会反复开关路由器。某互联网公司工程师张航发现,普通用户对信号...

医院挂号系统自动填表工具

清晨七点,某三甲医院门诊大厅已排起长队,挂号窗口前挤满焦灼的人群。人工填表、证件核验、信息录入……繁琐...

桌面悬浮时钟插件

办公桌面的右下角,数字时钟总是藏在层层叠叠的窗口之下。当程序员在调试代码、设计师在核对色值、财务人员在...

敏感信息哈希遮蔽生成器

在数据安全需求日益增长的今天,处理敏感信息面临两大矛盾:既要保证业务流转效率,又要规避隐私泄露风险。某...

YAML参数化的数据库查询结果导出工具

在数据驱动的业务场景中,快速提取并导出数据库查询结果是一项高频需求。传统方式中,开发人员常需编写重复的...

家庭汽车保养周期智能提醒工具

——让养车更省心的新选择 随着家用汽车普及率逐年攀升,车辆维护逐渐成为家庭开支的重要部分。多数车主对保养...

新闻网站头条更新自动提醒工具

在信息爆炸的数字化时代,每天产生的新闻资讯量足以填满三座大型图书馆。专业媒体人、行业分析师和时事爱好者...

基于SQLite的简易在线投票系统

在数字化工具快速迭代的今天,基于SQLite的在线投票系统因其便捷性受到中小型组织的青睐。某技术团队近期开源的...

批量网页截图工具(支持滚动长图)

在信息处理效率至上的时代,网页截图已成为日常办公、内容存档和数据分析的重要需求。传统截图工具往往需要手...

基于Tushare库的股票历史数据图表生成工具

股票市场的波动性与数据复杂性让投资者时常面临分析难题。一款基于Tushare金融数据接口开发的图表生成工具,为投...

SQLite数据库统计指标计算工具

在中小型数据处理场景中,SQLite因其轻量便携的特性广受欢迎。但面对复杂的数据分析需求时,如何快速获取有效的...

网络服务日志自动归档压缩工具

日志文件是运维人员日常工作中不可或缺的数据源,但随着业务规模扩大,日志量呈指数级增长。单台服务器每日产...

液体流量单位换算工具(升-分钟、加仑-小时)

在石油化工、水处理、医疗设备等工业领域,液体流量单位的准确换算直接影响着设备选型与工艺控制。升/分钟(...

每日任务语音提醒与进度跟踪工具

早晨七点,窗边的智能音箱准时响起:"今天上午十点有部门会议,需要携带第三季度报表。"正在刷牙的李然下意识看...

会议纪要自动生成器(录音转文字)

在快节奏的职场中,冗长的会议记录常让人头疼。手动整理录音、逐字转写、提炼重点,动辄耗费数小时。如今,一...

单词本(支持生词卡片)

纸质单词本在泛黄的纸页间留下几代人的书写痕迹。油墨印刷的表格规范却僵硬,手写卡片容易散落丢失,这些传统...

会议室空气质量监测提醒工具

现代办公场景中,会议室作为高频使用空间,其环境质量直接影响会议效率与员工健康。某科技企业2023年的调研数据...

社交媒体消息语音通知系统

深夜十点的街道,快递员老张骑着电动车穿梭在楼宇间。手机屏幕上不断弹出平台派单信息,每次低头查看都增加一...

硬件信息Markdown文档生成器

对于硬件工程师、极客爱好者或是需要频繁整理设备清单的运维人员来说,手工记录主板型号、显卡参数或硬盘序列...

编程题库自动评判系统

编程题库自动评判系统是一种基于自动化技术的教育工具,主要用于代码作业、竞赛题目或技能测评场景的批改与分...

二十四节气日期计算与提醒工具

农历二十四节气是中国古代农耕文明的重要智慧结晶,既指导农业生产,也渗透于日常生活。随着现代生活节奏加快...

基于Scrapy的电商商品价格监控脚本

电商平台商品价格呈现动态波动特征,传统人工巡检方式难以满足实时监控需求。基于Python的Scrapy框架构建价格采集...

命令行版数独游戏(可生成-解答谜题)

在图形界面占据主流的今天,一款纯粹的命令行数独工具悄然吸引了一批硬核玩家。这类工具没有花哨的动画,却能...

圣经用户反馈收集分析系统

在数字化浪潮冲击传统宗教传播模式的当下,圣经用户反馈收集分析系统应运而生。这款专为宗教场景设计的工具,...

剧本杀线索卡自动分配工具

凌晨三点的桌游工作室里,散落着四十八张待分类的线索卡。主持人盯着桌面上错综复杂的人物关系图,第五次核对...

安装包数字水印嵌入工具(版权保护)

互联网时代,软件分发效率大幅提升,但盗版、篡改、非法传播等问题也如影随形。开发者投入数月甚至数年研发的...

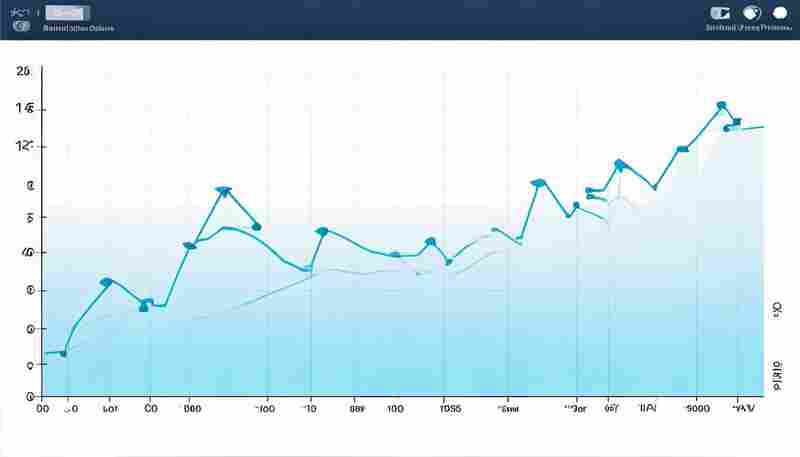

简易数据图表工具(折线图-柱状图)

鼠标点击柱状图顶端橙色区块,页面右侧立即弹出四月华北地区销售额明细。拖动时间轴,相邻月份的蓝色柱体随之...

合同续签时间提醒管理器

在商业合作日益频繁的今天,合同管理已成为企业运营的重要环节。大量合同交织产生的复杂时间线,常让法务和行...

桌面悬浮窗时钟(透明界面实现)

桌面悬浮窗时钟:透明美学与效率的完美结合 在快节奏的现代工作场景中,时间管理工具逐渐从功能性向审美化演变...

网络请求日志分析可视化工具(.pcap)

在南京某金融机构的网络机房,工程师老张正面对着一份3GB的PCAP抓包文件发愁。安全设备告警显示内网存在异常通信...

个人日记加密管理器

深夜书桌前亮着一盏台灯,键盘敲击声混杂着咖啡杯轻碰桌面的脆响。很多人习惯用电子文档记录生活,但面对云端...

递归式文件夹权限批量修改工具

在企业级文件服务器管理中,运维人员时常面临多层嵌套目录的权限配置难题。某跨国科技公司曾因总部与分支机构...

多线程邮件群发助手

在信息触达效率直接影响业务转化的场景中,传统邮件群发工具常面临三大瓶颈:发送速度受限于单线程处理、大批...

批量生成测试用Token的脚本工具

在金融科技项目的接口测试环节,我们研发团队常面临批量生成测试用Token的难题。传统手动生成方式效率低下,容易...

压缩文件自动化病毒扫描工具(集成杀毒软件接口)

随着企业数据交换频率的激增,压缩文件已成为跨平台传输的主流载体。第三方安全机构统计显示,近三年通过压缩...

FTP服务器操作历史回放审计工具

在数字化运维中,FTP服务器作为文件传输的核心枢纽,承载着企业内部敏感数据的流转任务。传统FTP服务普遍缺乏细...

停车场车位占用异常监控工具

现代城市停车资源紧张,车位管理效率直接影响用户体验与运营成本。车位占用异常现象——例如车辆超时停放、非...

手机重启事件时间线记录器

手机频繁自动重启往往让用户陷入困扰,系统日志里的专业术语、零散的时间节点记录,常使普通消费者难以准确描...

简易文件下载器(支持断点续传)

在每秒产生4.7MB数据的互联网世界,文件传输效率直接影响着数字生活品质。某款采用创新架构的下载工具正在改写传...

文件重复内容检测工具(hash比较)

在数字化办公时代,电脑里堆积的重复文件堪称"数据垃圾场"。某互联网公司的技术部门曾做过统计:普通员工电脑中...