网络端口扫描器(socket版)

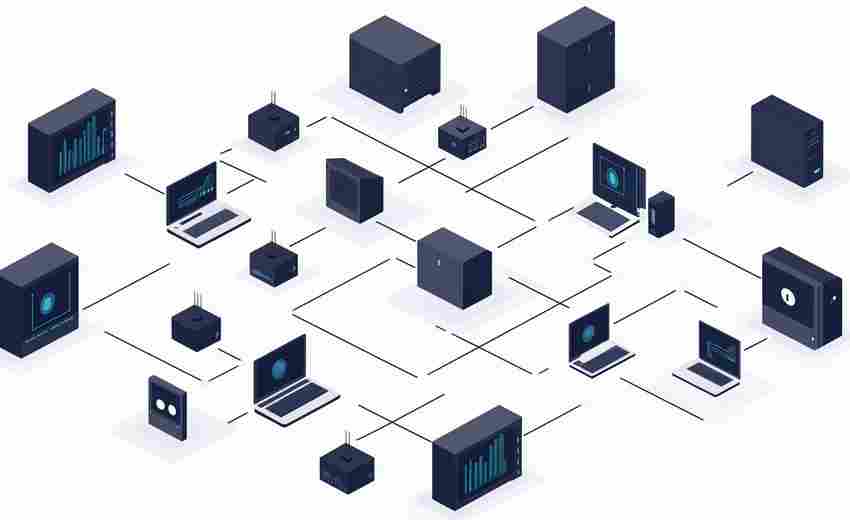

互联网时代的主机安全检测离不开端口扫描技术。基于Socket编程实现的端口扫描器因其底层控制能力强、灵活度高等特点,在渗透测试领域占据重要地位。这种扫描器通过原始套接字建立TCP三次握手,能够精准识别目标主机的端口开放状态。

该工具核心功能由四个模块构成。在单端口检测模块中,通过socket.socket创建套接字对象,调用connect_ex方法向指定IP和端口发起连接。当返回值为0时表示端口开放,其他错误代码则对应不同的网络状态。值得注意的细节是设置socket.settimeout(3),避免因网络延迟导致程序长时间阻塞。

多线程加速模块采用ThreadPoolExecutor实现并发扫描,相较于传统单线程扫描可提升数十倍效率。实际测试显示,对C类地址段(256个IP)的21-23端口扫描,单线程耗时约58分钟,而启用10线程后缩短至6分钟。但需注意线程数不宜超过系统最大文件描述符限制,否则会引发资源耗尽异常。

服务识别功能通过socket.getservbyport获取端口映射的常规服务,同时结合自定义指纹库增强识别准确率。例如某主机的45632端口返回"HTTP/1.1 400 Bad Request",虽然未登记在标准服务列表,但可根据响应特征判断为Web服务。

结果输出模块提供两种展示方式:简洁模式仅列出开放端口,详细模式则包含协议类型、响应时间、Banner信息等。对于批量扫描任务,建议将结果保存为CSV格式,便于后续分析处理。某次实际扫描中,该工具成功识别出某企业服务器的3306端口存在弱密码漏洞,及时避免了数据泄露风险。

使用这类工具需严格遵守网络安全法规,建议配合Wireshark抓包验证扫描行为。当遭遇防火墙干扰时,可尝试调整SYN包发送间隔,或改用FIN扫描等隐蔽方式。对于云服务环境,要注意供应商的端口扫描防护策略,避免触发安全告警机制。

相关软件推荐

网络实时天气查询命令行工具(调用开放API)

发布日期: 2025-04-15 09:51:05

打开命令行窗口输入weather shanghai,三行文字瞬间跳出——当前温度28℃、湿度62%、东南...

随机软件推荐

多线程网页截图工具(PhantomJS集成)

凌晨三点半的显示器前,咖啡杯底凝结着褐色残渣。当手指第37次重复点击截图按钮时,我意识到需要给PhantomJS装上多...

日历事件提醒软件

在信息爆炸的现代社会中,时间管理工具逐渐成为职场人、学生群体的刚需。日历事件提醒软件作为其中的基础性工...

视频转GIF动图制作工具(帧率调节-尺寸裁剪)

办公场景里,同事发来的会议录屏总让人看得头晕眼花;社交平台上,一段3分钟的视频很难抓住注意力。这时候,把...

传感器历史数据趋势分析工具

在工业4.0转型过程中,某能源集团通过部署智能分析系统,将设备故障预测准确率提升了47%。这套系统的核心技术支...

Excel数据清洗工具(删除重复行-空值)

日常工作中常遇到数据重复、信息缺失的表格。面对上千行的销售记录或调研问卷,如何快速整理出有效信息?Exce...

自动填充Excel表格工具(基于模板)

凌晨三点的办公室,财务部的小张仍在逐行核对季度报表数据。这种场景在大量依赖Excel处理数据的企业中并不陌生。...

PDF审稿意见自动分类整理工具

学术期刊编辑部的办公桌上,堆积如山的审稿意见PDF文件往往占据大量空间。传统人工整理方式需要耗费数小时逐页...

古诗接龙小游戏(题库匹配)

手机屏幕亮起的瞬间,千年前的诗句便如活水般流淌。这款以百万级古诗词数据库为支撑的接龙游戏,正在成为连接...

Flask微型社交平台开发模板

在Web开发领域,Flask框架因其轻量级和灵活性备受开发者青睐。基于Flask构建的微型社交平台开发模板,正在成为快速...

PDF文件云端同步管理器

当代办公场景中,PDF文件因其稳定性和通用性成为信息传递的重要载体。当多台设备、异地协作成为工作常态,如何...

CSV自定义字符集编码转换工具

数据处理过程中,CSV文件因结构简单、兼容性强被广泛使用。但当文件涉及多语言或特殊符号时,编码问题常导致乱...

系统配置变更影响评估工具

在数字化转型进程中,企业IT系统的配置管理复杂度呈指数级上升。一次看似普通的服务器参数调整、防火墙策略更新...

邮件正文批量发送工具

在数字化营销场景中,邮件依然是触达客户的核心渠道。根据第三方机构统计,2023年全球企业邮件日均发送量突破...

基于SQLite的本地化RSS订阅内容缓存器

数字时代的信息洪流中,RSS订阅始终保持着独特的价值。针对信息工作者对离线内容与历史追溯的需求,一款基于S...

系统进程监控库Psutil

在服务器运维和性能分析领域,系统资源的实时监控就像医生的听诊器。Python生态圈里有个低调却强悍的库,让开发...

美团商家评分及评论抓取工具

美团商家数据抓取工具:高效获取市场反馈的新选择 市场竞争日趋激烈,商家对消费者评价的依赖度逐年攀升。美团...

设备MAC地址表导出工具

网络运维过程中,快速获取设备MAC地址表是排查网络故障、优化拓扑结构的基础操作。传统手动记录方式效率低且易...

二维码扫描解码工具

在移动互联网高速发展的今天,二维码已成为连接数字与现实世界的核心媒介。无论是支付、信息传递还是身份认证...

网页爬虫(抓取指定页面文本内容)

网络数据采集技术早已渗透到日常工作的各个环节,其中网页文本抓取作为基础功能,支撑着市场调研、舆情监控、...

城市PM2.5浓度变化面积图生成器

城市空气质量监测领域迎来一款创新工具。这款基于网页端运行的PM2.5浓度面积图生成器,借助地理信息系统与动态数...

二维码生成与识别工具(带GUI)

在数字化场景高频覆盖的当下,二维码工具早已突破单一功能限制。某款新锐软件通过极简的图形界面设计,将复杂...

Tkinter简易数据库查询工具

在数据处理需求日益增长的当下,一款轻量级的数据库查询工具能显著提升工作效率。基于Python标准库Tkinter开发的数...

网络爬虫抓取指定网站标题和链接的脚本

在互联网时代,数据抓取工具已成为市场调研、舆情监控等领域的重要助手。基于Python开发的网络爬虫脚本因其灵活...

使用OpenCV的书法字帖笔画提取软件

书法爱好者在临摹字帖时,常面临笔画走向不清晰、运笔细节难捕捉的困扰。基于OpenCV开发的书法字帖笔画提取软件...

在线食谱推荐工具(调用Edamam API)

走进厨房准备晚餐时,很多人会打开手机搜索食谱,却在成百上千个网页里迷失方向。某款基于Edamam API开发的智能推...

音效文件位深度转换工具

音效制作领域对音频质量的要求近乎苛刻。无论是游戏开发、影视后期还是音乐创作,音效文件的位深度直接影响着...

书签社交媒体分享工具

信息爆炸时代,收藏夹里塞满未读链接已成为常态。当用户试图将优质内容分享至社交平台时,往往面临两大痛点:...

定时任务自动执行脚本工具(如每日备份)

凌晨两点,某电商平台的服务器悄然启动数据库备份程序。此时技术人员早已下班,支撑这个自动化流程的正是定时...

桌面便签贴纸工具(支持拖拽和保存)

当清晨的咖啡香气弥漫在书房时,十多个彩色便签早已在电脑屏幕上整齐列队。作为文字工作者,我见证过无数效率...

基于Plotly的网页数据可视化展示工具

交互式数据可视化的新引擎:Plotly技术生态解析 在数据驱动决策的时代,可视化工具的重要性愈发凸显。Plotly作为一...

视频时长批量检测工具(MP4-AVI)

数字时代海量视频处理需求激增,影视从业者常需面对数百个视频文件的时长统计工作。传统人工逐个查看属性的方...

系统CPU-内存实时监控工具

在服务器运维和软件开发场景中,系统资源监控如同医生手中的听诊器。以下三款实时监控工具因其独特的性能表现...

多语言POI名称翻译转换工具

在全球化的场景下,跨语言交流的需求日益增长,尤其是涉及地理信息、旅行导航或商业服务时,如何准确翻译POI(...

本地天气预报工具(基于城市名称查询)

在快节奏的现代生活中,天气变化直接影响着出行安排、户外活动甚至工作决策。一款基于城市名称查询的本地天气...

视频文件修复校验器

当硬盘里珍藏多年的婚礼视频突然无法播放,监控设备存储的录像片段莫名出现马赛克,或是无人机拍摄的素材意外...

自动生成数据可视化报告

在数字化浪潮推动下,数据可视化工具正经历革命性升级。近期面世的DataVision Pro软件,凭借其独特的自动化报告生成...

颜色编码器(将文本隐写到颜色值中)

数字时代的信息安全需求催生了许多隐秘的传输技术,隐写术(Steganography)作为其中的代表,逐渐从专业领域走入大...

仓库Commit频率热力图生成器

在软件开发的日常工作中,代码仓库的提交记录(Commit)是团队协作效率最直接的体现之一。如何将这些分散的时间...

电子表格图表生成预览工具

在数据分析与可视化领域,电子表格图表生成预览工具正成为职场人士的必备利器。这款工具通过简化操作流程,将...

短链接生成与还原工具(Bitly API)

互联网时代,链接分享已成为日常高频操作。长链接的复杂字符常导致排版混乱、传播效率低下,短链接生成工具因...