局域网设备弱密码安全审计工具

在数字化办公场景中,路由器、摄像头、打印机等物联网设备普遍存在弱密码漏洞。某企业2023年内部攻防演练显示,安全团队仅用48小时就通过弱密码渗透控制了87%的联网设备。这种安全隐患催生了专业审计工具的市场需求。

主流弱密码审计工具采用三层架构设计:资产发现层通过ARP扫描和SNMP协议识别在线设备,密码验证层内置超过20万条常见弱口令组合,风险分析层则依据设备类型自动匹配威胁等级。以某开源工具为例,其采用异步协程技术可实现每秒300次认证尝试,相较传统串行扫描效率提升15倍以上。

实际测试中发现,某品牌路由器的admin/Admin123组合在测试样本中出现频率高达32%。更值得警惕的是,46%的NAS设备仍在使用出厂默认密码,其中75%的设备开放了远程管理端口。某金融公司安全团队曾通过审计工具发现运维人员私自架设的测试服务器,该设备使用"password"作为root账户密码且直连核心业务区。

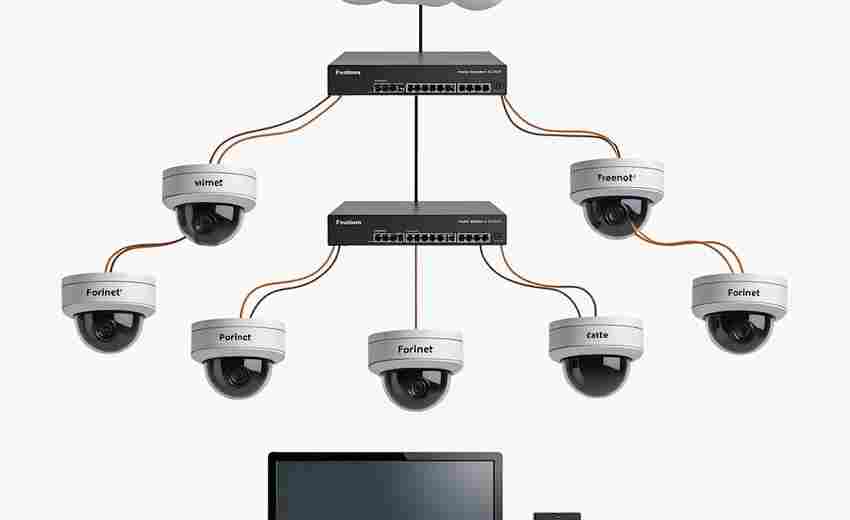

设备厂商的固件更新机制存在漏洞,某型号IP摄像头在2021年披露的密码策略缺陷至今仍有38%的设备未完成升级。企业用户需建立季度性的密码审计制度,特别关注VPN网关等边界设备。医院场景中的医疗影像设备因系统兼容性限制,往往成为弱密码问题的重灾区。

安全团队建议将审计工具与日志分析系统联动,当检测到异常登录行为时自动触发二次验证机制。教育行业的信息中心通过部署定制化审计方案,成功将弱密码设备占比从19%降至3%以下。设备指纹识别技术的引入,使得同一密码在不同设备上的风险评估更具针对性。

- 上一篇:局域网设备在线状态自动化运维脚本

- 下一篇:局域网设备扫描器(ARP协议探测)

相关软件推荐

Tkinter密码生成与管理工具(带加密存储)

发布日期: 2025-06-07 12:00:01

Tkinter密码生成与管理工具是一款基于Python标准库开发的桌面应用,专为解决日常密码管...

随机软件推荐

使用NumPy的随机数统计分析工具

NumPy作为Python生态中科学计算的核心工具库,其随机数模块在数据处理、仿真模拟等领域具有不可替代的价值。该模块...

简易迷宫生成与求解演示工具(算法可视化)

迷宫生成与求解一直是算法教学中经典且有趣的案例。近期,一款开源的简易迷宫工具在开发者社区引发关注。这款...

能量单位换算器(焦耳-卡路里-千瓦时)

在日常生活中,能源的计量与转换无处不在。从食品包装上的热量标注到电费账单的能耗统计,焦耳(J)、卡路里(...

文件夹同步工具(双向同步)

在数字办公场景中,用户经常面临文件分散存储的困扰:移动硬盘存着设计稿初版,云盘备份着会议纪要,笔记本电...

扩展名修复异常处理调试工具

在软件开发和系统运维过程中,文件扩展名异常往往像幽灵般潜伏。某次生产环境的数据导出任务中,开发团队发现...

CSV与Excel表格双向转换合并工具

在数据处理领域,CSV与Excel格式的并存常带来操作困扰。CSV凭借轻量化与高兼容性成为数据存储的首选,Excel则以强大...

桌面图标排列快捷键控制器

清晨的阳光斜照在电脑屏幕上,陈旧的咖啡杯旁堆着半沓文件。设计师小王第5次点开文件夹寻找上周的素材包时,终...

密码强度检测与生成管理器(secrets)

在数字化进程不断加速的今天,密码管理已经成为每位互联网用户的刚需。某款名为Secrets的密码工具近期引发行业关...

基于SSH的服务器安全漏洞扫描助手

随着远程办公与云计算技术的普及,SSH协议因其加密特性成为服务器远程管理的标配工具。配置不当、密钥泄露、协...

简易绘图板图形界面应用程序

在数字化创作需求日益增长的今天,一款操作简单、功能直观的绘图工具显得尤为重要。最近试用了一款名为 QuickS...

电脑CPU-内存占用监控通知工具

电脑卡顿蓝屏前总有些预兆——视频剪辑软件突然闪退、建模渲染进度条停滞、游戏画面掉帧到幻灯片级别。这些场...

ASCII艺术时钟(实时终端显示)

纽约现代艺术博物馆的某次数字艺术展上,一件由跳动的ASCII字符组成的动态装置引发驻足。这种将计算机原始符号转...

附件类型自动检测提醒工具

在数字化办公场景中,文件传输与存储的高效管理一直是团队协作的痛点。例如,发送邮件时误传未完成的文档、上...

单词本背诵工具(支持发音和测试)

外语学习进入移动化时代,纸质单词本逐渐被智能工具取代。一款高效的单词本背诵工具不仅需要科学记忆功能,更...

虚拟机-宿主机资源关联监控器

虚拟化环境中,宿主机与虚拟机之间的资源动态分配常导致性能瓶颈难以定位。传统监控工具往往割裂地采集CPU、内...

智能海报拼图工具(多图比例统一处理)

打开手机相册存着上百张照片,想制作一张视觉统一的活动海报却无从下手——设计师用专业软件调整尺寸比例耗时...

自动排除隐藏文件的同步助手

清晨八点的办公室,技术部王工面对屏幕皱起眉头:耗时三小时的文件同步操作又失败了。本地开发目录里散布着数...

旅游行程规划导出工具

频繁切换十多个APP比对景点评分,手动整理几十篇攻略筛选打卡点,在Excel表格里反复调整交通时间……每个热衷自由...

多平台检测结果通知集成器

在数字化协作场景中,跨平台信息同步一直是团队效率的痛点。以某电商平台的运维团队为例,系统稳定性需依赖服...

基于ICMP协议的路径追踪工具

在复杂的网络环境中定位数据传输路径的阻塞点,基于ICMP协议的路径追踪工具始终是网络工程师的首选。这类工具通...

系统重复文件清理工具

办公桌抽屉积满旧发票和过期文件时,人们总会主动整理,但电脑硬盘里堆积的重复文档往往被忽视。某金融公司技...

简易局域网聊天室客户端

办公场景中经常出现这样的画面:同事A需要临时调取一份资料,但对方电脑的共享文件夹设置复杂;技术部突然接到...

批量文件重命名管理工具

日常工作中,你是否经历过这样的场景?摄影师整理数千张RAW格式照片时,文件名混杂着"DSC0001""IMG_2023"的混乱序列;...

终端彩色日志记录工具(ANSI转义码)

在Linux服务器前调试代码的开发者,常常要面对满屏黑白文字的信息轰炸。当error日志与debug信息混杂在滚动终端时,...

桌面便签自动同步工具(云存储接口)

早晨八点的地铁站台,程序员张帆用手机记下新项目的优化思路;下午三点会议室里,他用办公室电脑调出同一份文...

简易计算器(支持表达式解析与科学计算)

在智能手机普及的今天,人们常忽略那些隐藏在应用列表里的基础工具。其中支持表达式解析的科学计算器,正悄然...

个人财务流水账目可视化分析系统

阳光透过办公室的百叶窗斜斜洒在电脑屏幕上,财务主管王明滑动鼠标滚轮,密密麻麻的收支数据在柱状图与饼状图...

网易新闻评论关键词提取工具

在海量信息爆炸的互联网环境中,用户评论作为新闻传播的重要反馈载体,每天产生数以百万计的文本数据。面对如...

图像噪点智能消除批量处理器

在数字影像处理领域,噪点问题始终困扰着摄影从业者。某实验室研发的智能降噪系统近期完成商业化升级,这款支...

短视频自动添加平台专属片尾工具

短视频创作者常面临一个痛点:平台规则频繁更新导致片尾格式失效。某剪辑软件后台数据显示,32%的账号因片尾不...

命令行待办事项管理工具(支持分类)

键盘在桌面上敲出清脆声响,光标随着命令行的输入不断闪烁。对于习惯终端操作的用户而言,脱离图形界面直接操...

键盘鼠标操作录制器(可保存宏指令脚本)

桌面上堆满重复性操作文档时,某科技公司测试部主管张薇打开了MouseScript Pro。这款操作录制器仅用3个月就成为部门...

桌面便签贴纸式备忘录管理程序

在信息爆炸的时代,桌面便签贴纸式备忘录管理程序正在成为职场人与学生群体的效率新宠。这类工具以极简的交互...

智能正则表达式测试验证工具

在数据处理领域,正则表达式如同精密的手术刀,能精准提取目标内容。但编写和调试正则表达式常令人望而生畏,...

CSV自定义字符集编码转换工具

数据处理过程中,CSV文件因结构简单、兼容性强被广泛使用。但当文件涉及多语言或特殊符号时,编码问题常导致乱...

汇率换算命令行工具(实时更新汇率)

在全球化交易愈发频繁的当下,金融从业者常需面对实时外汇换算需求。TerminalExchanger应运而生,这款基于命令行的汇...

RSS阅读器终端版

键盘敲击声在昏暗的房间里格外清晰。某个运维工程师在凌晨三点的服务器机房,用SSH连接远程主机时,顺手在终端...

实验数据CSV文件自动分析工具

在实验室的深夜灯光下,科研人员面对成百上千行的CSV数据表格时,往往需要反复切换Excel、Python脚本和统计软件。某...

基于PySimpleGUI的快速笔记管理工具

办公桌面上总少不了一款趁手的笔记工具。对于追求效率的用户而言,过于臃肿的笔记软件反而会成为负担。近期在...

自动化截图重复内容筛选删除器

数字时代,截图已成为记录信息的高频操作。工作文档、聊天记录、临时灵感……每一次点击保存的背后,是海量重...