网络安全日志分析工具(按IP地址+时间戳过滤)

在企业级网络安全管理中,日志分析工具的核心价值在于快速定位异常行为。而IP地址与时间戳的组合过滤功能,正在成为这类工具最受关注的模块之一。通过这两项参数的交叉分析,管理员能够快速缩小排查范围,从海量日志中提取关键线索。

功能定位:从数据洪流中抓取有效信息

现代企业单日产生的日志量可达百万条级别,传统的关键词搜索或单一条件过滤效率低下。以某金融企业为例,其内部系统曾因境外IP的异常登录触发告警。通过输入可疑IP段(如203.0.113.0/24)并设定凌晨1:00-3:00的时间窗口,工具在2秒内筛选出17条关联记录,包括多次失败的VPN认证尝试。这种精准定位能力,使得原本需要数小时的手动排查缩短至分钟级。

应用场景:动态响应与历史回溯

1. 实时攻击拦截

当某IP在5分钟内发起50次以上SSH登录请求时,系统可自动触发告警并生成时间戳序列。某电商平台曾借此发现攻击者使用伪造IP轮换策略,通过对比相邻时间戳的登录地理位置偏差,最终识别出13个伪装成国内节点的境外代理服务器。

2. 安全事件溯源

某制造企业遭遇勒索软件攻击后,通过调取攻击发生前72小时的日志,按受感染终端IP(10.10.1.25)和操作时间轴逆向排查,发现攻击者是通过供应链管理系统漏洞在09:30-10:15时段内渗透。这类时间轴可视化功能,能将复杂攻击链解构为可操作的修复节点。

3. 合规审计支撑

GDPR等法规要求企业保留6个月以上的访问日志。某跨国公司的欧洲分部通过设置时间戳范围(如2023Q1)和区域IP库,快速导出所有跨境数据传输记录,审计耗时从3周压缩至2天。

核心优势:效率与精度的平衡

传统日志分析常面临两难选择:扩大时间范围可能遗漏关键点,缩小IP段又易造成误判。新一代工具通过以下设计解决该问题:

技术演进方向

当前已有工具开始集成威胁情报接口,当检测到恶意IP库中的地址在特定时间窗口活动时,可自动提升告警等级。某机构部署此类系统后,将APT攻击的平均发现时间从14天缩短至9小时。

随着边缘计算设备的普及,支持微秒级时间戳精度的日志解析引擎,正在成为行业新标杆。这种精度对于识别利用时间差攻击的零日漏洞尤为重要——例如某物联网设备厂商曾发现,攻击者刻意将恶意指令分散在00:00:00.001至00:00:00.009的时间区间内,以此规避传统检测规则。

- 上一篇:网络字体预览生成工具

- 下一篇:网络小说更新章节即时推送工具

相关软件推荐

随机软件推荐

迷宫生成与求解演示器(路径算法可视化)

迷宫生成与求解演示器是一款将算法逻辑转化为动态视觉效果的交互工具,专为算法学习者、编程爱好者及教育工作...

简易网络爬虫代理池维护工具

在数据采集场景中,代理池的稳定性直接影响爬虫效率。针对中小规模需求,一款轻量级代理池维护工具能够有效解...

待办事项提醒工具(SQLite任务记录)

在信息爆炸的现代生活里,纸质便签和普通备忘录已难以应对复杂的任务管理需求。一款基于SQLite数据库的任务管理...

网站SSL证书有效期监控提醒器

随着网络安全威胁日益复杂,SSL证书已成为网站信任体系的核心组件。一张有效的SSL证书不仅能保障数据传输安全,...

带自动补全的代码编辑器

键盘敲击声在深夜的办公室里此起彼伏,程序员小王突然停下动作——光标处的代码块自动弹出了精准的补全建议,...

简易版俄罗斯方块教学模板

俄罗斯方块自诞生以来凭借简单规则与强策略性风靡全球,但新手玩家往往难以快速掌握旋转时机、预判落点等核心...

键盘鼠标操作记录器(宏录制功能)

现代办公与景中,重复性操作常成为效率的隐形杀手。键盘鼠标操作记录器(以下称"宏工具")正为解决这一痛点而生...

网页爬虫基础链接提取器

在互联网数据爆炸的今天,网页爬虫成为获取信息的重要工具。而链接提取器作为爬虫的核心组件之一,直接决定了...

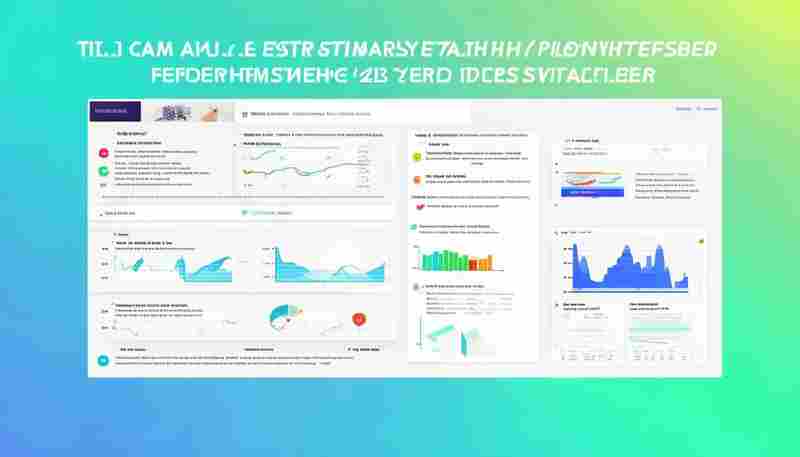

Streamlit快速构建数据应用工具

在数据科学领域,工具迭代速度往往比传统软件开发更快。当Python成为数据工作者的主流语言后,如何将分析结果快...

批量处理图片EXIF信息工具(GPS清除)

智能手机与数码相机的普及让影像记录变得触手可及,但隐藏在每张照片里的EXIF元数据正成为隐私泄露的隐形通道。...

智能邮件附件自动分类下载器

在信息爆炸的数字化时代,电子邮箱早已成为职场人士的"第二办公桌"。某咨询机构数据显示,85%的职场人每天需要处...

TXT小说文件章节分割与合并工具

多数人都有过这样的经历:下载的TXT小说文件存在章节混乱、体积过大或缺少关键内容等问题。市面上的通用文本编...

命令行番茄钟(支持ASCII动画)

许多开发者常陷入时间黑洞——调试代码时忘记保存,阅读文档时被社交消息打断。一款名为Terminal Pomodoro的开源工具...

自动整理桌面文件工具(按扩展名分类存储)

桌面文件管理困境几乎是每位电脑用户的共同痛点。办公文档与游戏截图堆叠在壁纸角落,视频素材和压缩包混杂于...

简易画板软件(Tkinter绘图)

在Python生态中,Tkinter作为标准GUI工具包常被开发者忽视。鲜为人知的是,这个看似简陋的库能搭建出功能完整的绘图...

桌面天气小部件(调用和风天气API)

当代人早已习惯在手机里装三五个天气应用,但真正能融入日常使用场景的却不多。近期尝试的这款基于和风天气A...

办公文件批量备份工具

文件备份是职场人最易忽视却最容不得闪失的日常环节。当项目资料、合同文档、财务表格等核心数据分散在各类存...

桌面便签式临时记事本工具

当电脑桌面被十几个重叠窗口占据时,突然需要记录客户临时发来的需求;在编写代码中途灵感迸发却找不到笔记本...

命令行版2048数字游戏(计分与存档功能)

在数字游戏领域,2048凭借极简规则和策略深度成为经典。而命令行版本(CLI)的2048,则剥离了图形化界面,以纯代码...

音乐专辑收藏与播放统计工具

凌晨三点,资深乐迷小杨的电脑屏幕还亮着。他刚整理完过去十年收藏的2TB音乐文件,却发现自己完全记不清哪张专...

多条件筛选的日志分析报警系统

在数字化运维场景中,日志分析报警系统已成为保障业务连续性的核心工具。传统的日志监控方案往往依赖单一阈值...

简易局域网电子白板协作工具

在中小型会议场景中,纸质白板的局限性逐渐暴露——擦写痕迹难以保存、异地成员无法同步参与、多人协作容易混...

本地天气数据抓取工具

持续暴雨导致城市内涝频发,某市政部门通过部署本地天气数据抓取工具,提前36小时掌握降雨强度变化,成功调整排...

颜色振动模式报警工具

工业安全领域近年来迎来一项突破性技术——基于复合感知原理的报警装置。这种融合色彩编码与机械振动的新型工...

批量PDF文件合并工具(带页面顺序调整)

PDF文档的批量处理需求在办公场景中日益普遍。面对散落在不同文件夹的上百份合同、报告或资料,普通合并工具往...

多语言文本字符频率统计工具

在信息爆炸的时代,文字作为信息载体呈现出多样化特征。无论是古籍文献的整理、社交媒体文本的分析,还是编程...

基于logging的自动化操作日志记录工具

在企业级应用开发中,操作日志的记录质量直接影响问题排查效率与系统稳定性。传统日志记录方式常存在信息碎片...

多平台(Win-Mac)剪贴板历史记录管理器

频繁切换电脑设备的人或许都遭遇过这种困境——在Windows电脑上复制的代码片段,到了Mac设备却无法调取;半小时前...

简易FTP客户端(支持上传下载和目录浏览)

在网络文件传输领域,FTP(文件传输协议)作为经典的数据交换方式,至今仍被开发者、运维人员甚至普通用户广泛...

二维码生成配置版本化工具

在移动互联网时代,二维码已成为连接物理世界与数字世界的重要桥梁。某电商平台运营团队曾因误删活动二维码配...

多格式图片拼接与分辨率统一工具

现代数字图像处理领域,跨平台协作与多源素材整合的需求日益增长。面对不同格式、尺寸的图片文件,专业人员常...

任务待办事项管理器(命令行版)

在键盘与终端交织的世界里,效率工具始终是开发者绕不开的话题。当市面上的待办事项软件纷纷追求可视化与交互...

系统日志分析及关键事件提取器

在数字化运维领域,系统日志的规模呈指数级增长。一台普通服务器的日均日志量可达数GB,而大型集群中每天产生的...

系统日志安全威胁关键词扫描工具

在数字化进程加速的今天,企业服务器、网络设备及应用程序每天产生的日志数据量呈指数级增长。如何从海量日志...

批量生成日历工具(支持导出PDF-图片格式)

现代人对于时间管理的需求日益精细化,从学生课程规划到企业项目排期,纸质日历逐渐被电子化工具取代。市场上...

屏幕亮度自动调节工具(基于环境光)

夏日的阳光斜照进咖啡厅,笔记本屏幕突然变成一面反光镜;深夜关灯刷手机,屏幕亮得能照亮半间房——这些困扰...

股票实时行情数据可视化工具(腾讯证券API)

沪深两市开盘瞬间,某私募机构的交易员快速扫过屏幕上跳动的数字,指尖在键盘上敲击出指令。由腾讯证券API搭建...

批量图片添加EXIF信息工具

在数字图像处理领域,EXIF信息的完善性直接影响素材的可追溯性。无论是摄影师整理作品集,还是自媒体从业者管理...

重复日志文件清理工具(按时间-内容)

日志文件是系统运行、程序调试的重要数据载体,但随着时间推移,重复日志堆积可能导致存储资源浪费、检索效率...

Excel数据到PowerPoint图表生成工具

Excel到PowerPoint图表生成工具:让数据汇报高效升级 在企业汇报、学术研究或市场分析场景中,数据图表是传递信息的...