进程子进程追踪管理工具

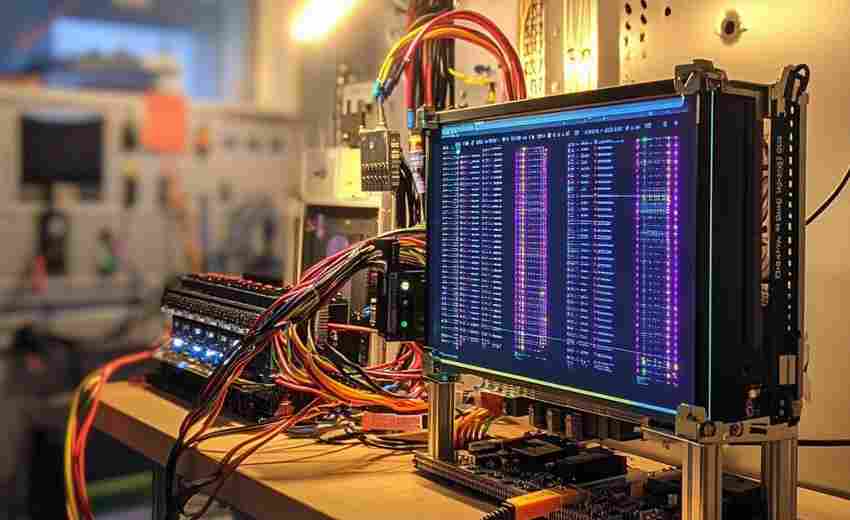

在操作系统的日常运维中,进程与子进程的管理常让开发者陷入困境。当某个后台服务突然崩溃,或程序因资源泄露导致系统卡顿,如何快速定位问题进程及其关联的子进程?进程追踪工具的价值便突显出来。这类工具不仅能展示进程间的层级关系,还可捕捉系统调用、信号传递等底层行为,为问题诊断提供原子级数据支撑。

一、传统命令的进阶用法

经典的`ps`与`pstree`命令仍是基础场景的首选。`ps -ef --forest`通过树状结构直观呈现父子进程关系,特别适合排查僵尸进程问题。曾有运维工程师发现某服务进程数异常增长,正是通过进程树发现某个子进程未正确释放,最终定位到代码中缺失的`wait`系统调用。

`strace`工具则打开了另一扇观测窗口。通过`strace -ff -o debug.log ./program`命令,可同时追踪父进程与所有子进程的系统调用。某数据库团队曾用此方法捕获到子进程频繁执行`openat`系统调用,最终发现是配置文件路径错误导致的重复尝试。

二、可视化工具的深度应用

`htop`的现代交互界面支持进程树过滤功能,按下`F5`即可展开层级结构。其彩色标注特性可直观显示CPU/内存消耗大户,曾有开发者在处理内存泄漏时,通过该工具发现某个本应退出的子进程持续占用200MB内存。

对于容器化环境,`systemd-cgtop`提供了cgroup维度的监控视角。某次线上事故中,运维人员正是通过该工具发现某个Docker容器的子进程数突破限制,及时阻止了级联故障。

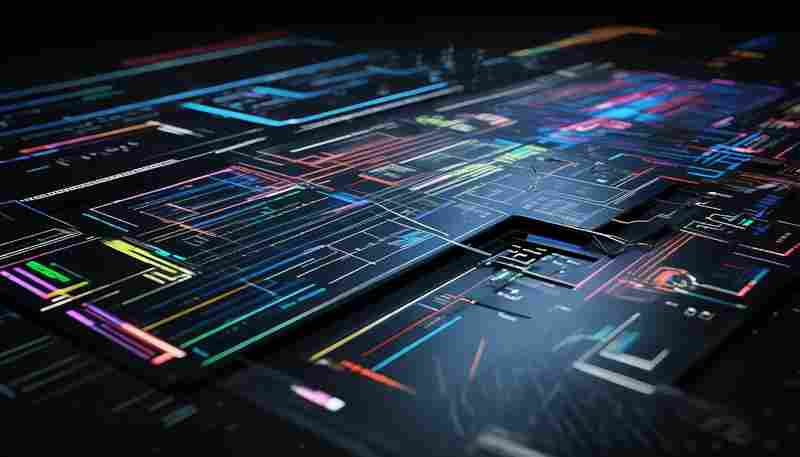

三、编程层面的追踪实践

Python的`multiprocessing`模块内置`get_context.get_all_started_processes`方法,支持获取子进程对象。Golang开发者则倾向于使用`pprof`生成火焰图,某次性能优化中,团队通过火焰图发现某gRPC服务创建了冗余的解析子进程。

内核级工具`bpftrace`允许自定义追踪脚本。例如`bpftrace -e 'tracepoint:syscalls:sys_enter_exec { printf("%s

curtask->parent->comm); }'`可实时捕获所有执行`exec`系列调用的父进程名,这对排查恶意进程创建行为尤为有效。

四、安全场景的特殊考量

`auditd`系统审计工具能记录进程创建事件,其规则文件可配置为监控特定用户的`execve`调用。某金融系统曾借此发现提权攻击:攻击者通过Web漏洞创建的子进程最终被`/usr/bin/python -c 'import os; os.setuid(0)'`这样的调用链捕获。

开源工具`forkstat`专注于进程生命周期事件,其实时输出的`fork`、`exec`、`exit`事件流,帮助某云安全团队发现利用`clone`系统调用实现的容器逃逸攻击。

进程监控数据过载时,可通过`cgroups`限制子进程数量;对于Java应用的线程追踪,`jstack`输出的nid值需转换为16进制后与`top -H`中的PID对比;Windows平台的Process Monitor在分析COM组件间进程调用时具有独特优势。

- 上一篇:进程句柄占用情况分析器

- 下一篇:进程异常崩溃自动重启工具

相关软件推荐

系统进程管理器(显示CPU-MEM占用)

发布日期: 2025-07-29 13:12:02

在Windows系统卡顿的瞬间,大多数人的第一反应是按下Ctrl+Alt+Del调出任务管理器。这个看...

随机软件推荐

邮件签名模板管理发送工具

企业日常邮件往来中,超过78%的营销人员承认签名栏位存在品牌信息缺失问题。某跨国物流企业曾因业务部门签名模...

局域网简易聊天室客户端工具

在中小型办公场景或团队协作中,即时通讯工具的稳定性与便捷性直接影响工作效率。局域网聊天室客户端凭借其无...

基于机器学习的鸢尾花分类预测工具

鸢尾花分类预测工具:机器学习在植物学中的实践突破 在植物分类学领域,鸢尾花因其亚属间形态特征的微妙差异,...

基于Tkinter的简易翻译工具(调用API)

窗外的梧桐叶沙沙作响,程序员老张的屏幕上跳动着新写的代码。在尝试了多个臃肿的翻译软件后,他决定自己动手...

微信公众号文章内容提取与摘要工具

阅读微信公众号文章已成为许多人获取信息的日常习惯,但海量碎片化内容常带来困扰:深度长文没时间细读,收藏...

系统USB设备插入检测工具

办公场景中突然弹出的未知USB设备接入提示常常让人措手不及。某企业技术部最近部署的USB监控系统,在三个月内成...

智能截屏自动命名归档工具

工作电脑中堆叠着上百张"截图1""截图2024"的混乱文件,设计师盯着屏幕翻找三小时前的会议记录,程序员在调试日志...

科研数据文件序列化编号生成器

在神经科学实验室工作第三年时,笔者所在的团队曾因文件命名混乱导致三个月的实验数据需要返工——某位研究员...

本地音乐播放器(支持MP3-WAV基础格式)

清晨六点的通勤地铁上,某位上班族从帆布包掏出老款MP3播放器,这个场景在流媒体时代显得格外特别。在云端音乐...

窗口化数独游戏生成与解答器

在数字谜题领域,一款名为SudokuMaster Pro的窗口化工具近期引发热议。该软件以可视化操作界面为核心,集合智能生成...

基于TensorFlow的用户评论评分预测工具

用户评论的文本分析与情感挖掘正在成为企业优化产品的重要抓手。在电商平台、社交媒体及各类内容社区中,每天...

交互式命令行问卷填写工具

在数据处理与系统配置领域,传统的手动编辑配置文件或反复执行测试脚本的操作效率低下。某款基于命令行的交互...

网络流量异常报警通知工具

在数字化业务高速运转的当下,网络流量的稳定性直接影响企业核心系统的可用性。一次突发的流量激增或异常访问...

简易文件分类管理器(按扩展名自动归类)

面对电脑中散落的文档、图片和压缩包,不少人习惯性将文件堆在桌面或下载文件夹。时间一长,系统自带的搜索功...

文件系统树状结构导出工具(生成TXT目录树)

在数字化办公环境中,文件系统的可视化呈现已成为提升工作效率的重要环节。专业开发人员与普通用户都可能遭遇...

文件编码转换器邮件自动处理版

当某外贸公司的技术主管张林第一次收到日本客户的邮件附件时,他面对乱码的CSV文件足足折腾了半小时。这类因文...

Markdown文档转换器(转HTML-pdf)

在技术文档、学术论文的创作领域,Markdown逐渐成为主流的轻量化标记语言。其纯文本特性虽便于版本管理,却面临着...

基于Rich库的终端美化工具

对于开发者而言,终端(Terminal)既是高效的生产力工具,也是让人又爱又恨的存在。传统的黑白命令行界面虽然简洁...

天气查询命令行工具(requests库实现)

窗外的雨淅淅沥沥下着,程序员小王盯着终端界面若有所思。运维服务器时突变的天气总让他措手不及,直到他花三...

基于NLTK的行业报告数据表描述生成工具

在数据分析与行业研究领域,数据表的高效解读与描述生成一直是专业从业者的痛点。传统的人工撰写方式不仅耗时...

Python脚本定时任务调度工具(带日志)

在企业级开发与自动化运维场景中,定时任务调度是支撑业务稳定运行的关键技术。Python生态中,APScheduler与Celery两大...

猜数字游戏(随机数生成与比较)

猜数字游戏作为经典编程练习项目,背后依赖的随机数生成与数值比较技术,在游戏开发、算法测试等领域具有广泛...

支持色块标记的代码片段库

在编程领域,代码的可读性与维护效率直接影响开发流程。近年来,一类支持色块标记的代码管理工具逐渐成为开发...

CSV按关键词分列提取工具

CSV文件作为通用数据交换格式,在日常办公中承担着重要角色。面对包含混合信息的单元格数据(如"姓名-工号-部门...

PDF文档合同条款解析工具

纸质合同向电子化转型的浪潮中,PDF格式因兼容性强、不易篡改的特性成为主流载体。面对动辄数百页的复杂条款,...

文本词频统计工具(导出词云图)

打开一篇万字长文,如何快速抓住核心信息?面对海量用户评论,怎样提炼高频诉求?一款高效的文本词频统计工具...

正则表达式可视化解释工具

对于开发者而言,正则表达式如同编程领域的魔咒——功能强大却晦涩难懂。当面对类似`(? 这类工具的核心在于 动态...

屏幕锁定期间计时统计器

手机屏幕熄灭的瞬间,计时器开始无声跳动。这个隐藏在系统底层的统计工具,正悄然改变着数千万用户的时间感知...

基于PyQt5的简易绘图板工具

在Python生态中,PyQt5长期占据GUI开发的重要位置。近期接触到一个基于PyQt5的开源绘图板项目,其代码量不足300行,却...

服务会话隔离配置检查器

在分布式系统与微服务架构逐渐成为主流的今天,服务间的会话隔离能力直接影响着系统的安全性与稳定性。配置疏...

视频关键帧缩略图浏览器

当视频剪辑师在时间轴上反复拖动进度条时,某个隐藏的效率杀手正在消耗他们的创作激情。传统视频编辑软件对关...

实时汇率驱动的多国网课费用对比平台

跨境在线教育越来越普及,但各国网课定价差异大,汇率波动常让实际支出脱离预算。一款基于实时汇率的费用对比...

批处理脚本整理工具(.bat)

日常办公中,文件整理常成为效率瓶颈。面对散落在各处的文档、图片或日志文件,多数人会选择手动归类,殊不知...

代码空行与冗余空格清理器

某互联网公司后端团队近期排查线上故障时,发现由同事提交的JSON配置文件存在肉眼难以察觉的多余空格,导致服务...

物流快递状态关键词查询插件

现代人对于物流信息的敏感度远超以往。快递单号遗忘、物流信息分散、异常件响应滞后——这些痛点催生了物流追...

Excel表格列数据统计工具

在数据处理领域,Excel的列统计功能长期占据核心地位。无论是财务核算、市场分析还是学术研究,快速提取有效信息...

反馈文本关键短语提取工具

在信息爆炸的时代,用户反馈文本的规模正以指数级增长。客服对话、产品评价、社交媒体评论等非结构化数据中,...

命令行版简易日历日程提醒工具

现代人常陷入多线程任务处理的困境,纸质便签与手机提醒的切换成本令人困扰。某开发者社区近期开源的cli_calend...

视频网站VIP跳过广告器

当视频片头的倒计时数字开始跳动,焦虑感总会不自觉涌上心头。某平台用户数据显示,普通用户日均观看广告时长...

文件批量重命名工具(支持自定义规则和扩展名过滤)

办公桌面的混乱文档、摄影师的数千张原始照片、程序员版本迭代的代码文件——这些场景都需要通过文件重命名实...