局域网MAC地址收集工具

在局域网管理场景中,快速获取设备MAC地址是网络运维、安全审计或故障排查的关键环节。MAC地址作为网络设备的唯一物理标识,常被用于绑定IP、限制非法接入或追踪异常终端。传统手动查询方式效率低下,而专业的MAC地址扫描工具则能大幅提升工作效率。

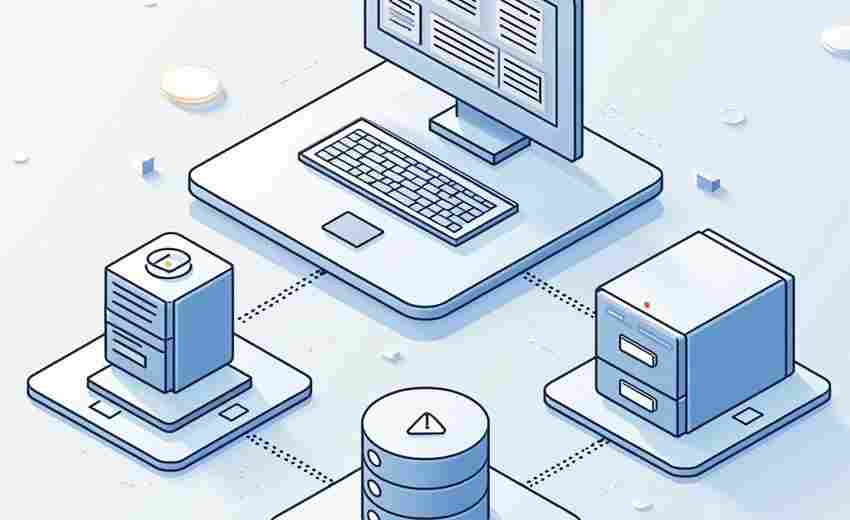

功能与原理

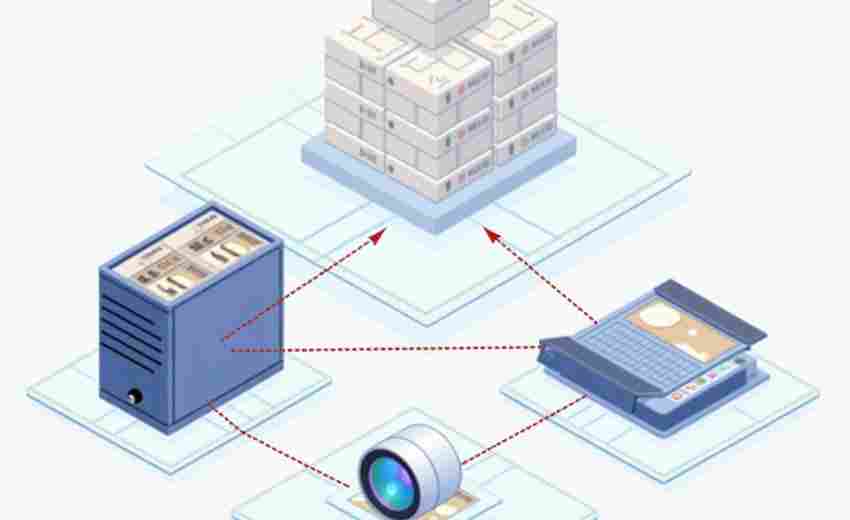

目前主流的局域网MAC地址扫描工具(如Advanced IP Scanner、Angry IP Scanner)通常基于ARP(地址解析协议)或NDP(IPv6邻居发现协议)实现。通过向局域网内发送广播请求,工具可自动捕获活跃设备的响应数据包,从中提取MAC地址、IP地址、设备厂商等信息。部分工具还支持导出CSV或XML格式的报告,便于后续分析。

以开源工具Angry IP Scanner为例,其通过多线程技术快速扫描网段内所有IP,并调用系统ARP缓存或主动发送ICMP请求获取设备信息。对于Windows系统,工具依赖系统API解析MAC地址;在Linux环境下,则可能直接读取`/proc/net/arp`文件。值得注意的是,某些安全策略严格的网络可能屏蔽扫描行为,此时需结合交换机管理权限或SNMP协议获取更完整的数据。

典型应用场景

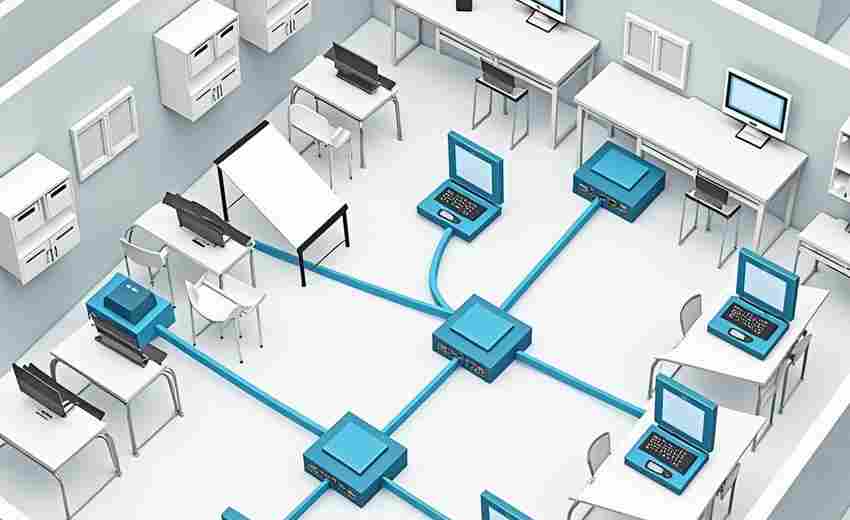

1. 网络拓扑绘制:通过批量获取MAC与IP对应关系,辅助生成设备连接图。

2. 安全防护:识别陌生设备,防止未经授权的终端接入。例如,某企业曾通过MAC扫描发现一台伪装成打印机的挖矿设备。

3. 故障定位:当IP冲突或ARP欺骗发生时,快速定位异常源地址。

工具选择与使用建议

命令行工具(如`arp-scan`)适合自动化脚本集成,但学习成本较高;图形化工具操作直观,适合临时性需求。需注意,过度频繁的扫描可能触发防火墙告警,建议设置合理的线程数与间隔时间。部分工具存在误报率,需结合交换机日志或流量抓包验证结果。

隐私合规性是目前争议点之一。欧盟《通用数据保护条例》(GDPR)将MAC地址归类为个人数据,企业使用此类工具时需明确告知用户并获取授权。未来,随着IPv6和随机化MAC地址技术的普及,传统扫描工具的局限性或将进一步凸显。

- 上一篇:局域网IP地址扫描探测器

- 下一篇:局域网主机名解析工具(ARP协议)

相关软件推荐

随机软件推荐

日志文件体积时序变化追踪工具

在分布式系统或大规模应用场景下,日志文件的管理常成为运维工作的痛点。单个服务的日志膨胀可能拖慢系统性能...

Requests库制作的网页状态码检测器

互联网应用中网页状态监测是基础运维工作的重要组成部分。基于Python语言开发的Requests库构建的状态码检测工具,凭...

Word文档批量关键字查找与替换工具

在日常办公场景中,处理大量Word文档时,重复性操作常成为效率瓶颈。例如,市场部需要统一修改上百份合同中的产...

视频网站下载器(指定清晰度)

最近发现一款名为VideoSniffer的PC端视频下载工具,在技术论坛引发热议。这款仅28MB的绿色软件支持Windows全系统运行,...

服务故障转移模拟测试工具

在分布式系统与微服务架构普及的当下,服务故障转移能力已成为企业技术架构的核心指标之一。面对硬件故障、网...

桌面便签工具(支持文本保存)

办公桌前的咖啡杯冒着热气,电脑右下角突然弹出一条会议提醒。手指悬在键盘上犹豫两秒,最终选择点开桌面上那...

命令行版数独游戏(可生成-解答谜题)

在图形界面占据主流的今天,一款纯粹的命令行数独工具悄然吸引了一批硬核玩家。这类工具没有花哨的动画,却能...

语音版计算器操作反馈工具

操作计算器时,多数人经历过类似场景:双手被文件资料占据,腾不出手按数字键;复杂公式输入到一半,突然忘记...

跨设备加密文件同步系统

移动办公时代,人们平均每天在3.2台设备间切换工作文件。当设计师将未发布的手机设计稿同步给海外同事时,当律...

自动删除源文件的压缩清理工具

自动清理型压缩工具:让文件管理更高效 办公电脑硬盘告急,桌面堆满重复文件,手动整理耗时又容易遗漏——这类...

桌面宠物互动程序

现代人面对屏幕的时间越来越长,办公桌上除了文件和水杯,似乎总缺了点生气。桌面宠物互动程序的出现,恰好填...

批量邮件内容生成发送工具

在商务沟通场景中,邮件依然是不可替代的正式联络渠道。面对客户维护、活动邀约、产品推广等高频需求,传统单...

自动化邮件签名添加工具

在商务沟通场景中,邮件签名如同电子名片,承载着企业形象与个人信息。传统手动添加签名的方式不仅耗时,还容...

多线程文件批量下载工具(支持断点续传)

在信息爆炸的时代,文件传输效率直接影响工作节奏。一款支持断点续传的多线程批量下载工具,正在成为程序员、...

命令行钻石重量换算工具(克拉-分-毫克-格令)

珠宝行业日常工作中,钻石重量单位的频繁换算常令从业者头疼。专业开发者张明深有体会——当他为某珠宝鉴定机...

系统主题切换工具(深色-浅色模式控制)

清晨八点的阳光透过百叶窗,程序员李明习惯性按下快捷键,屏幕瞬间从深蓝暗调切换为米白底色。这个每天重复五...

自动化邮件发送客户端(SMTP)

邮件作为企业沟通的核心载体,其发送效率直接影响业务转化率。传统手动发送模式在群发营销、系统通知等场景中...

多版本软件更新日志对比工具

在软件迭代过程中,版本更新日志的维护与比对常成为开发者的痛点。当产品同时维护多个分支版本时,频繁的更新...

邮件正文自动发送工具(支持附件和抄送)

每天早上九点,市场部的小张总要花半小时处理几十封工作邮件。粘贴附件、核对抄送名单、反复检查正文格式…直...

批量网页截图生成工具

在数字化办公场景中,网页内容的高效留存与可视化呈现逐渐成为刚需。某款近期受市场关注的批量网页截图工具,...

语音化系统日志监控工具

凌晨三点的机房警报声骤然响起,运维工程师小王从折叠床翻身坐起,布满血丝的双眼紧盯着监控屏幕。闪烁的日志...

简易绘画板应用(鼠标绘图功能)

轻触鼠标就能开启创作之旅——这款不足10MB的绘画软件用极简界面隐藏着丰富功能。启动程序后,纯白色画布占据主...

颜色拾取工具(屏幕取色显示HEX-RGB值)

玻璃幕墙反射着晚霞的橙红色,设计师小王对着显示器皱起眉头。客户临时要求把APP主题色改成「和窗外夕阳相近的...

多线程端口扫描与检测工具

凌晨三点的机房,数百台服务器指示灯规律闪烁。网络安全工程师李明紧盯着屏幕,一串串IP地址在端口扫描器的进度...

简易音乐播放器(MP3播放与控制)

清晨七点的地铁车厢里,指尖在磨砂金属表面划过,实体按键的触感透过指腹传来。这款仅重68克的播放器躺在掌心,...

二维码生成与识别工具(支持logo嵌入)

在数字化场景中,二维码已成为连接线上线下的重要媒介。无论是产品包装、活动海报还是电子支付,一个清晰且个...

简易电子相册浏览器(支持幻灯片播放)

午后阳光斜照在书房角落,老式相册的铜扣早已锈迹斑斑。当数字时代的相片以几何级数增长,如何优雅地整理与回...

Pandas数据可视化报表生成器(EXE)

在数据驱动的时代,高效处理与分析数据已成为企业及个人的核心需求。从原始数据到直观的报表,中间涉及的代码...

文本关键词统计工具(词频-热词云图生成)

打开一份百万字的行业报告,或是密密麻麻的社交媒体评论墙,想要快速捕捉核心信息绝非易事。文本关键词统计工...

视频流按编码格式自动转码分类器

在多媒体内容爆炸式增长的今天,视频格式的复杂性常导致跨平台传输受阻。一款以编码格式识别为核心的视频流自...

CSV文件字段内容快速筛选导出工具

日常工作中常会遇到这样的场景:面对上百兆的CSV数据文件,需要快速提取特定字段内容。传统方法需导入Excel处理,...

PNG图片格式批量转换工具

数码图像处理领域正经历着效率革新浪潮。面对设计师、摄影师等群体高频次处理PNG格式文件的需求,一款名为"Pix...

利用calendar的节假日查询与提醒工具

现代人手机里都装着日历应用,但真正挖掘其隐藏功能的人却不多。打开某款主流日历软件,点击"订阅中心"选项,下...

简易音乐播放器与播放列表

在数字音乐普及的今天,轻量化音乐播放器重新成为用户关注焦点。这类工具以极简界面与高效性能为核心,通过低...

屏幕键盘位置随机生成器

屏幕键盘位置随机生成器:安全输入的革新工具 在数字化时代,信息安全成为用户日常操作的核心痛点之一。尤其在...

电子邮箱自动发送工具(SMTP协议实现)

SMTP协议作为电子邮件传输的基石,自1982年诞生以来始终承载着全球通信需求。基于该协议开发的自动发送工具,正悄...

停车场进出记录时长计算工具

在现代城市管理中,停车场作为高频使用的公共设施,其运营效率直接影响用户体验与管理成本。传统人工计时收费...

简易代理服务器连通性测试工具

简易代理服务器连通性测试工具:快速定位网络问题 在复杂的网络环境中,代理服务器作为连接客户端与目标服务的...

Python网络端口扫描检测工具

互联网时代,网络安全如同悬在头顶的达摩克利斯之剑。某次企业内网渗透测试中,安全团队发现某台服务器竟开放...

基于终端的ASCII图表生成器

在命令行界面绘制图表常被视为「反直觉」的操作,但正是这种将数据可视化的原始方式,让不少开发者找到了独特...