端口占用检测与进程关联工具

在日常开发或运维工作中,"端口被占用"是许多人避不开的难题。服务启动失败、程序异常崩溃,背后往往隐藏着某个进程对端口的"非法占据"。传统排查方式依赖命令行操作,例如Windows的`netstat`和`tasklist`组合,Linux的`lsof`或`ss`命令,但这些工具需要人工拼接端口号与进程信息,操作繁琐且容易出错。

以Windows平台为例,当8080端口被意外占用时,用户需依次执行`netstat -ano|findstr 8080`获取PID,再通过`tasklist|findstr [PID]`查询进程名称。这类操作对新手极不友好,且在多端口冲突场景下效率低下。更棘手的是,部分进程可能动态占用端口,传统命令无法实时追踪变化。

工具设计的核心逻辑

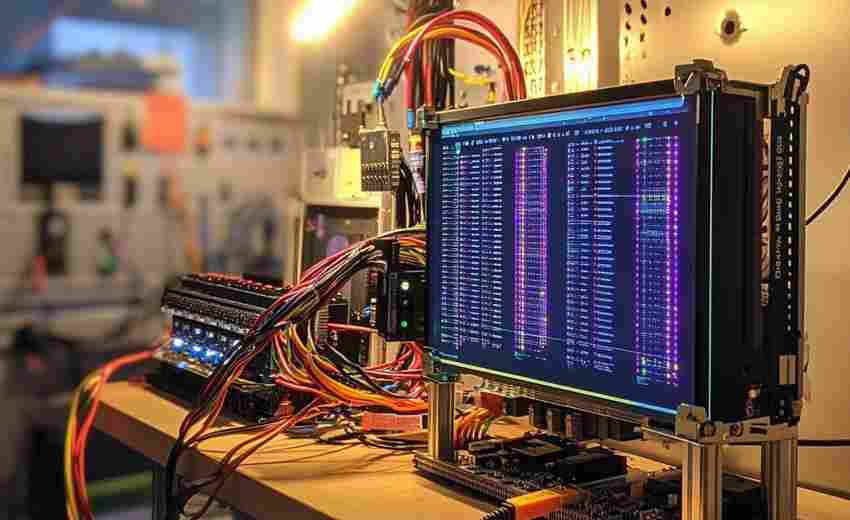

现代端口管理工具普遍采用三层架构:底层通过系统API实时抓取端口与进程数据,中间层建立端口-PID-进程名的映射关系,顶层通过可视化界面展示关联结果。以开源工具TCPView为例,其数据刷新频率可精确到毫秒级,支持直接终止进程操作,极大缩短了问题定位时间。

跨平台解决方案的突破

随着容器技术的普及,端口冲突问题开始向多环境延伸。Docker容器内部端口映射可能引发宿主机的端口占用异常,此时需借助`docker ps`与`netstat`联合排查。智能工具如PortMaster创新性地整合了容器元数据,在界面中同时标注宿主机端口与容器实例的对应关系,甚至能穿透Kubernetes Pod网络隔离进行检测。

实战技巧与误区

1. 警惕TIME_WAIT状态残留端口,某些工具会误判为活跃占用

2. 服务重启前建议设置`SO_REUSEADDR`套接字选项

3. 对于Systemd管理的服务,`systemctl status`输出的日志可能包含历史端口分配记录

4. 开发环境可配置端口随机分配策略,避免硬编码冲突

工具选择的维度

据Stack Overflow开发者调查报告显示,使用专业端口管理工具的开发团队,其服务部署效率比手动排查群体提升62%。当某个深夜的生产事故发生时,能否在三十秒内定位到占用3306端口的未知进程,或许决定着整个团队是否需要通宵作战。

- 上一篇:竞赛经费预算自动计算器

- 下一篇:端口扫描与检测工具(识别开放端口)

相关软件推荐

随机软件推荐

基于Tkinter的简易图片批量重命名工具

窗外的阳光斜照在电脑屏幕上,桌面上散落着数百张从单反相机导出的JPG文件。摄影师小林第17次按下F2重命名快捷键...

屏幕颜色拾取器(实时显示RGB及十六进制值)

深夜加班的设计师突然收到客户邮件:"页面主视觉蓝色调再暖两个色阶"。面对显示器上微妙的色彩过渡,肉眼难以精...

基于机器学习的手写数字识别演示器

数字化浪潮下,智能识别技术正加速融入生产生活。某科研团队近期推出的手写数字识别演示系统,凭借其直观的交...

密码强度检测器(正则规则评分)

互联网时代每天产生近300万个密码,其中23%的密码能被黑客在30秒内破解。一套基于正则表达式的密码强度评分系统,...

简易密码生成器(强度检测)

互联网时代,密码安全的重要性不言而喻。许多人习惯用生日、姓名缩写或重复数字作为密码,这类组合极易被暴力...

网络设备服务 banner 收集器

在某个工作日的凌晨两点,某金融企业安全团队突然收到IDS系统告警。值班工程师打开流量分析界面,发现内网扫描...

桌面便签备忘录工具(支持云同步功能)

当效率工具遇上云同步:重新认识桌面便签 清晨八点的咖啡杯旁,贴满待办事项的黄色便签纸正在摇晃,电脑右下角...

网络爬虫监控工具(基于Scrapy框架)

网络爬虫技术已成为企业获取数据的重要手段,而如何高效管理爬虫任务并确保稳定性,成为开发者关注的焦点。S...

自动化日程提醒桌面小部件

现代人的日程管理如同走钢丝,稍不留神就会错过重要节点。在众多效率工具中,桌面小部件凭借其"零点击"的高效特...

多条件文件分类存储管理器

现代办公环境中,电子文件的数量呈现指数级增长。面对海量文档、图片、音视频资料,传统的手动分类方式已难以...

简易代理服务器连通性测试工具

简易代理服务器连通性测试工具:快速定位网络问题 在复杂的网络环境中,代理服务器作为连接客户端与目标服务的...

社交媒体动态监控工具(Twitter-微博)

凌晨三点,某手机品牌的公关总监收到系统推送的警报——微博话题页突然涌现数百条。技术团队连夜排查,发现是...

多窗口网络实时聊天室(基础版)

凌晨三点的办公室,程序员张涛的显示器亮着六个聊天窗口——产品经理在群组里催进度,测试团队发来BUG清单,实...

简易俄罗斯方块游戏(键盘控制与积分系统)

当灰绿色像素块从屏幕顶端缓缓下坠时,三十年前风靡全球的经典游戏在当代编程工具中焕发新生。某开发者社区近...

邮件联系人自动分组标签生成器

随着电子邮件在日常沟通中承担越来越重要的角色,如何高效管理海量联系人成为痛点。传统手动分类方式耗时长、...

简易CSV与Excel数据互转工具

在日常办公场景中,数据格式转换是高频需求。无论是从业务系统中导出的CSV文件,还是需要进一步分析的Excel表格,...

批量图片格式转换应用程序

多格式兼容性决定了一款图片处理工具的生命力。光影魔术手作为专业的批量格式转换工具,支持超过45种图像格式互...

带正则匹配的文件名智能修改器

在数字化办公场景中,文件命名混乱常成为效率瓶颈。手动逐个修改耗时费力,且易出错。一款基于正则表达式匹配...

系统服务日志批量重命名工具(正则表达式支持)

面对服务器集群每日生成的数千条日志文件,运维工程师常陷入命名格式混乱的困境。某跨国电商平台曾因日志命名...

PDF文档内容正则表达式搜索器

在信息爆炸的数字化时代,PDF文件因其稳定的格式特性成为主流文档载体。面对动辄数百页的技术手册、法律文书或...

家庭医疗档案管理系统

家庭医疗档案管理系统正逐渐成为现代家庭健康管理的必备工具。随着医疗信息数字化进程加快,如何有效整合分散...

基于PIL的图片格式批量转换工具

在现代数字工作中,图片格式转换是一项高频需求。无论是设计师处理素材、开发者优化网页资源,还是普通用户整...

进程自动终止控制器

在计算机系统运维与开发场景中,进程异常导致的资源占用问题长期困扰着技术人员。例如,内存泄漏、死循环或僵...

图像噪点智能消除批量处理器

在数字影像处理领域,噪点问题始终困扰着摄影从业者。某实验室研发的智能降噪系统近期完成商业化升级,这款支...

书籍重量估算与搬运清单生成工具

书籍整理与搬运过程中,重量预估与物品清单管理常成为困扰用户的痛点。为解决这一实际问题,某技术团队开发出...

密码强度生成器(包含大小写符号组合)

在数据泄露频发的时代,密码如同守护个人隐私的钥匙。一份权威报告显示,全球每年因弱密码导致的账户入侵事件...

备份策略配置向导生成器

在数字化时代,数据安全已成为企业生存的命脉。传统备份方案的配置过程往往复杂且容错率低,尤其对非技术背景...

简易论坛发帖定时器(模拟用户操作)

在论坛运营过程中,定时发帖是提升用户活跃度的关键策略之一。但人工值守发帖不仅消耗精力,还容易因时差或突...

系统电池状态悬浮提醒窗

清晨七点,咖啡杯与笔记本电脑同时启动。当光标移动到屏幕右上角时,淡蓝色的半透明悬浮窗悄然浮现——当前电...

自动整理桌面文件类型的分类归档工具

工作日的清晨,打开电脑总能看到桌面堆满未命名的截图、散落的会议纪要、待处理的合同扫描件。对于每天经手数...

简易注册登录系统(数据库版)

在互联网应用开发中,用户认证模块如同建筑的地基般重要。基于数据库的注册登录系统因其灵活性和可控性,成为...

基于Flask的本地笔记应用

在数字信息爆炸的今天,越来越多的用户开始重视数据的本地化存储与隐私保护。基于Flask框架开发的本地笔记应用,...

学术论文参考文献格式修正工具(正则样式统一)

学术论文写作过程中,参考文献格式的规范化处理常令研究者困扰。期刊差异、著录规则变更、引文来源多样化等因...

加密货币实时行情展示工具

加密货币市场的高波动性让实时数据成为决策核心。各类行情工具应运而生,帮助投资者快速掌握价格变动、交易量...

税务申报表格数据自动注入工具

繁琐的税务表格填报工作正迎来技术变革。某财税服务商近期推出的智能数据注入系统,凭借独特的跨平台适配能力...

跨平台配置文件批量生成与同步工具

现代开发环境中,工程师常面临同一套配置在不同平台间的适配难题。Docker环境需要Toml格式,Kubernetes集群依赖Yaml,...

命令行简易聊天室工具

在图形界面统治计算机交互的今天,仍有开发者钟爱命令行工具带来的纯粹感。基于TCP/UDP协议的命令行聊天室,凭借...

新闻网站滚动更新内容捕获工具

互联网时代,新闻资讯以秒为单位迭代更新。某科技公司研发的新闻网站滚动更新内容捕获工具,正在成为媒体从业...

正则表达式测试用例自动生成器

在软件开发中,正则表达式因其强大的文本匹配能力被广泛使用,但调试和验证正则表达式却常让开发者头疼。手动...

微博热搜关键词实时采集与统计工具

热搜榜单是公众情绪与舆论走向的晴雨表。面对每分钟更新的海量信息,人工追踪效率低下且存在滞后性。一款专注...